Thank you for reading this post, don't forget to subscribe!

Spiderfoot – это бесплатный инструмент с открытым исходным кодом для проведения OSINT.

Он написан на Python и использует SQLite в качестве базы данных.

Он предоставляет веб-интерфейс для выполнения тестирования на проникновение для более чем одной цели одновременно через веб-браузер.

В этом руководстве мы покажем вам, как установить Spiderfoot на сервер Centos.

Так как инструмент собирается из исходников, руководство подойдет любой системе Linux

Чтобы установить и запустить SpiderFoot, вам понадобится как минимум Python 3.6 и несколько библиотек Python, которые вы можете установить с помощью pip.

Мы рекомендуем вам установить пакетный релиз, так как master часто имеет передовые функции и модули, которые не полностью протестированы.

Стабильная сборка (пакетный релиз):

|

1 2 3 4 5 |

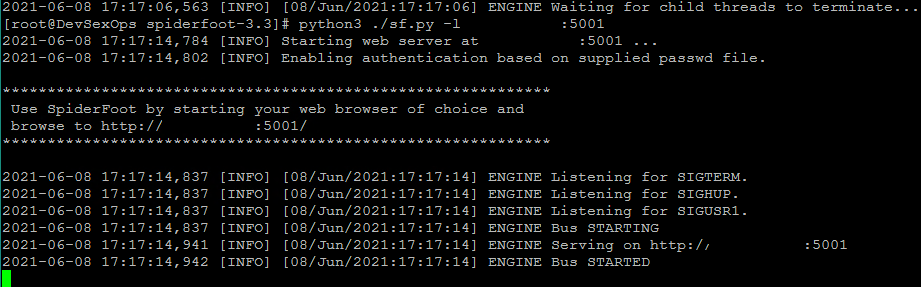

$ wget https://github.com/smicallef/spiderfoot/archive/v3.3.tar.gz $ tar zxvf v3.3.tar.gz $ cd spiderfoot $ pip3 install -r requirements.txt $ python3 ./sf.py -l 127.0.0.1:5001 |

Настройка аутентификации SpiderFoot

По умолчанию SpiderFoot доступен без аутентификации.

Поэтому рекомендуется включить базовую аутентификацию.

Для этого перейдите в каталог SpiderFoot с помощью следующей команды:

|

1 |

cd spiderfoot-3.3 |

Затем добавьте свое имя пользователя и пароль в файл passwd с помощью следующей команды:

|

1 |

echo "admin:yourpassword" > passwd |

Теперь снова запустите SpiderFoot в режиме веб-интерфейса с помощью следующей команды:

Доступ к SpiderFoot

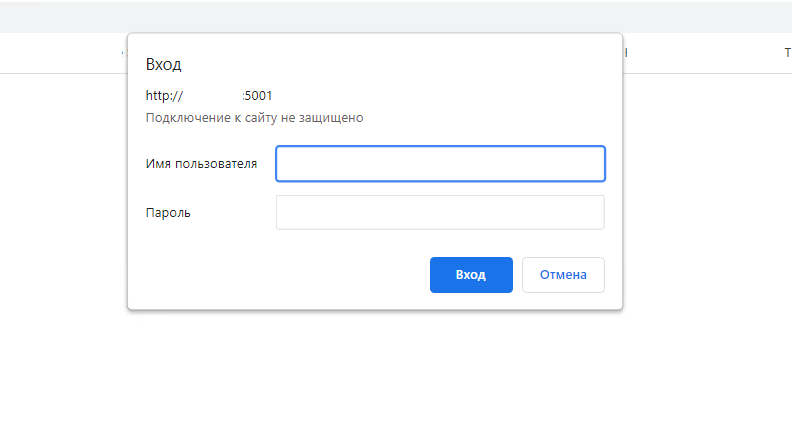

Теперь откройте свой веб-браузер и войдите в веб-интерфейс SpiderFoot, используя URL-адрес http://Ваш-ip:5001.

Вы будете перенаправлены на страницу входа в SpiderFoot:

Введите имя пользователя и пароль администратора и нажмите кнопку “Вход”.

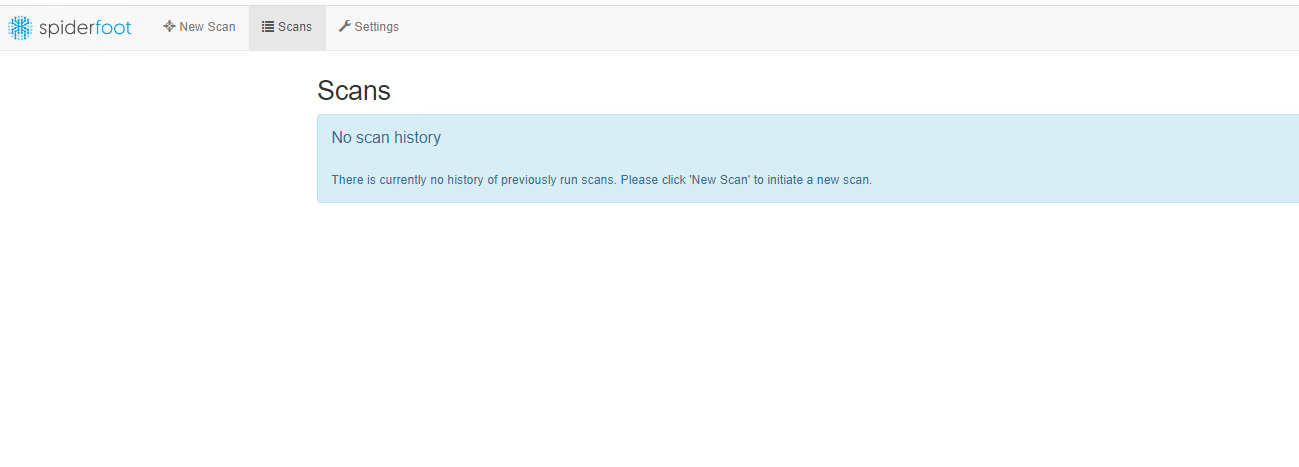

После входа в систему вы должны увидеть панель управления SpiderFoot на следующей странице:

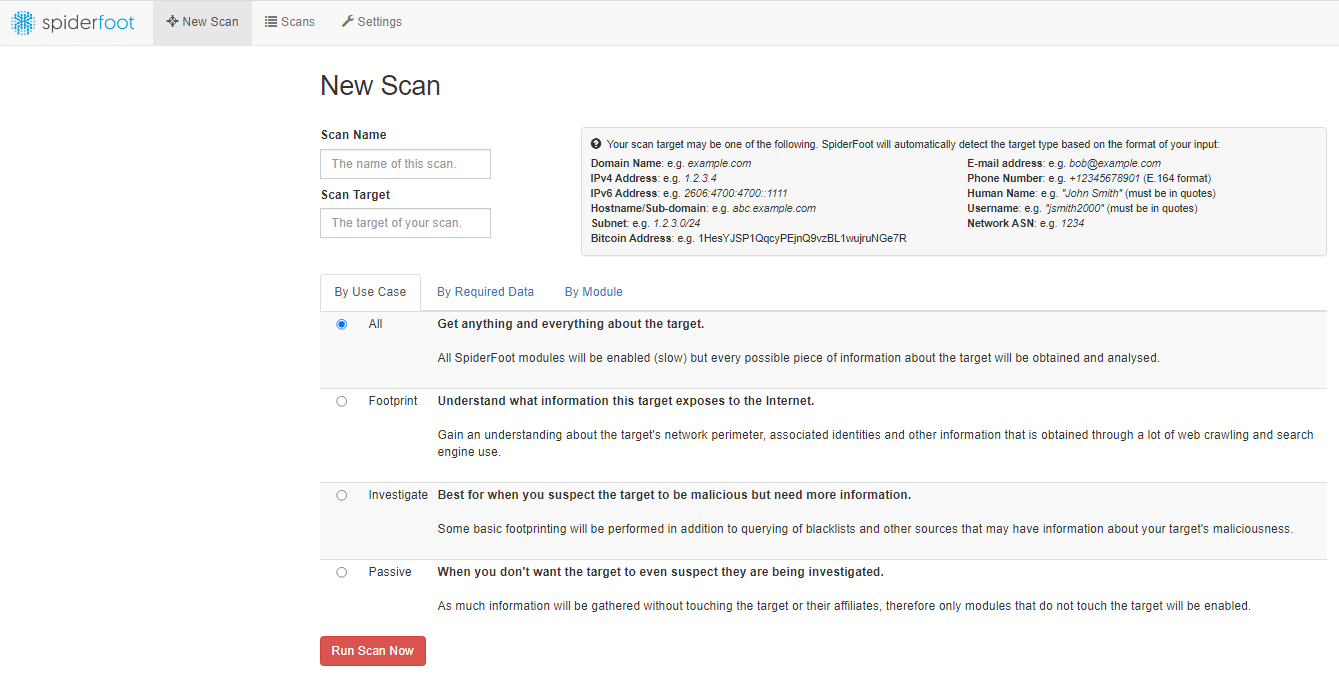

Теперь нажмите кнопку «New scan», чтобы создать новое сканирование.

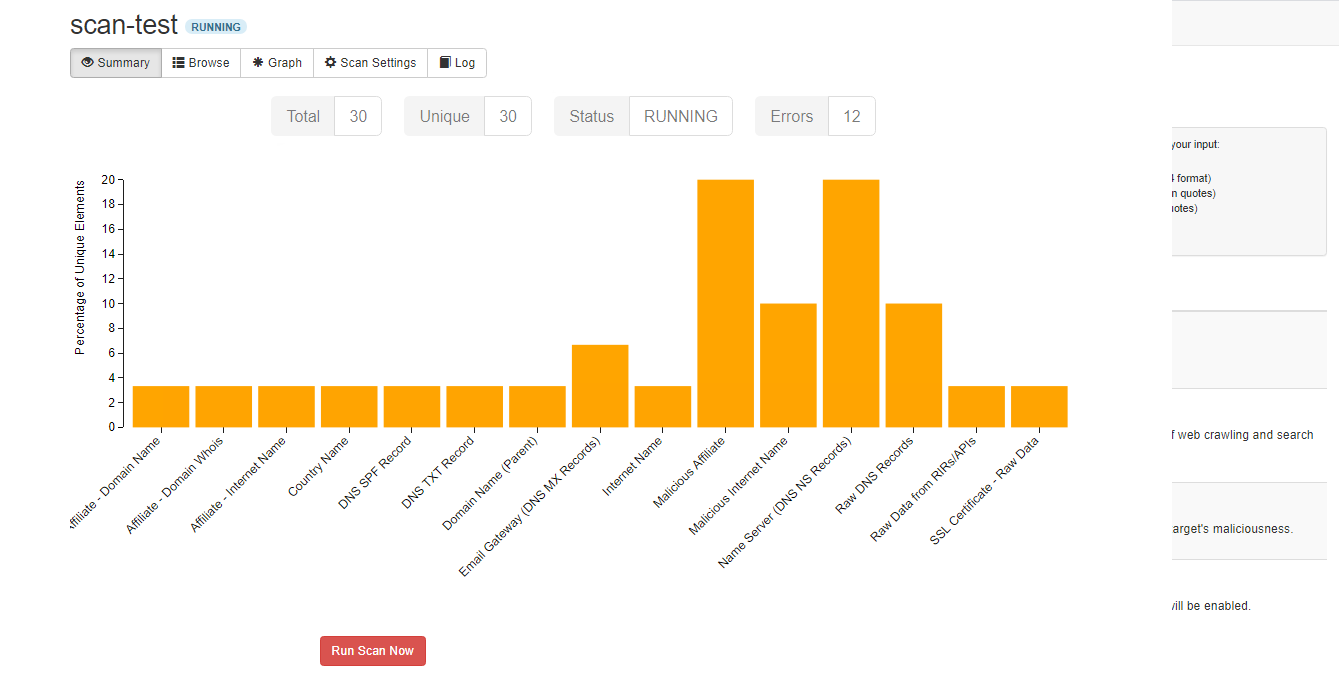

Вы должны увидеть следующую страницу:

Укажите IP-адрес целевого сервера (или другую цель) и нажмите «Run scan now».

Вы должны увидеть следующую страницу: